티스토리 뷰

포스팅에 앞서 내용이 틀릴 수도 있으며, 해당 부분 지적은 감사히 받겠습니다.

28번 문제이다.

url에 포트번호가 붙어있으며, 파일을 업로드할 수 있는 버튼들이 보인다.

우리의 미션은 ./upload/eagjvHWuOVXV/flag.php 파일을 읽는 것이다.

한번 링크를 클릭해보자.

아무 값도 출력되지 않는다.

이 문제의 접근 방법에 대해 전혀 아는 바가 없어, 검색을 좀 했다.

.htaccess라는 파일을 사용하여 apache관련 코드를 조작하는 것이다.

.htaccess란 -> .htaccess 파일(혹은 "분산 설정 파일")을 사용하면 디렉터리 별로 설정을 변경할 수 있다. 여러 설정 지시어가 있는 파일을 특정 문서 디렉터리에 두면, 그 디렉터리와 모든 하위 디렉터리에 지시어를 적용한다.

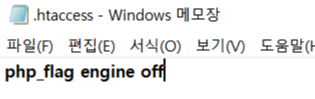

우리는 php_flag engine off라는 php엔진을 끄는 명령어 코드를 메모장을 생성하여. htaccess확장자로 저장한 후 업로드하면 된다.

코드를 작성했다.

설정을 위 사진과 똑같이 한 후 저장하면. htaccess 확장자를 가진 파일이 만들어진다.

이제 업로드를 해준다.

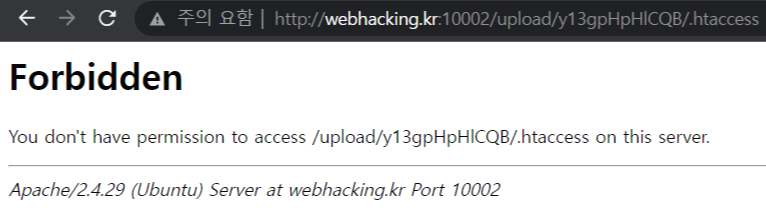

업로드 성공 시 해당 디렉터리의 경로를 알려준다.

클릭하여 실행해보자.

권한이 없다는 에러 페이지가 떴다.

이제 flag가 있는 페이지로 이동해보자.

해당 플래그를 Auth항목에 입력해주면 문제는 해결된다.

이전 글과 업로드 간격이 길어졌는데, 대학 시험기간과 귀찮음이 합쳐져 만들어진 결과이다.. 다시 정진해야겠다.

시행착오&느낀 점

1. 파일 업로드 취약점을 처음 접하였는데, 경험이 없어 시도에 제약이 많아 난항을 많이 겪었다.

'SQL injection > webhacking' 카테고리의 다른 글

| webhacking 32번 (0) | 2022.07.25 |

|---|---|

| Webhacking 29번 (0) | 2022.05.12 |

| Webhacking 27번 (0) | 2022.04.18 |

| Webhacking 26번 (0) | 2022.04.18 |

| Webhacking 25번 (0) | 2022.04.16 |

- Total

- Today

- Yesterday

- 프로그래머스 상품을 구매한 회원 비율 구하기

- 김영한

- samron

- webhacking.kr

- static

- 스프링

- 기술스택

- Los

- 상속

- 상품을 구매한 회원 비율 구하기 파이썬

- 김영한 실전 자바 기본

- 백준

- 프로그래머스 상품을 구매한 회원 비율 구하기 파이썬

- 코딩테스트

- extends

- zixem

- 프로그래머스

- spring

- 김영한 실전 자바 기초

- los 15

- java

- lord of sql

- 백준 피보나치

- 자바

- los 15단계

- samron3

- 코딩테스트 준비

- 김영한 실전 자바 중급

- 백준 피보나치 수열

- ys.k

| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | ||||||

| 2 | 3 | 4 | 5 | 6 | 7 | 8 |

| 9 | 10 | 11 | 12 | 13 | 14 | 15 |

| 16 | 17 | 18 | 19 | 20 | 21 | 22 |

| 23 | 24 | 25 | 26 | 27 | 28 | 29 |

| 30 |